https://mh8.mooo.com/www/leminos/wiki/tor-relay-privoxy

On peut faire en sorte que notre relais Tor serve également directo le client LAN via SOCKS, sans que celui-ci passe par le proxy Privoxy.

Quelques changements dans le fichier /etc/tor/torrc

SocksPort 40000

SocksPort 192.168.1.xxx:40000 #LAN IP de ton relais, port à l'écoute pour les clients du LAN

SocksPolicy accept 127.0.0.1

SocksPolicy accept 192.168.1.0/24 #seulement ton réseau LAN pourra s'y connecter

SocksPolicy reject * #on rejette les autres clients avec autres IPs

Log notice file /var/log/tor/notices.log

CookieAuthentication 1

ORPort 40001 #port utilisé pour le trafic de TOR

Nickname HOLAAAHO #Un nom unique pour ton relais

RelayBandwidthRate 3 MB #3 MegaBytes alloués au trafic (upload+download)

RelayBandwidthBurst 5 MB #5 MegaBytes en crête.....

ContactInfo petrus AT miosweb dot mooo dot com

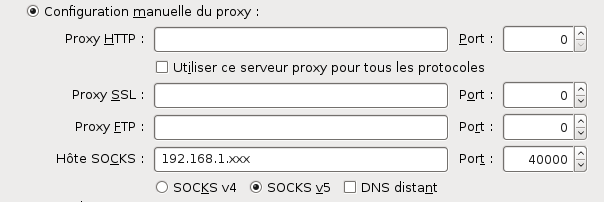

ExitPolicy reject *:* #pas de sortie (exit), donc pour un relais!Et chez le client, on zappe le proxy http,

et ca deviendra :

Un petit check :

[https://check.torproject.org/](https://check.torproject.org/)

"Tor" and the "Onion Logo" are registered trademarks of The Tor Project, Inc.

Created by minos • Last edit by minos on 11.04.16 11:08

Tor relay + SOCKS directement pour son LAN

- Wiki - Tutos - Notes ( MinosHome | MH8 )

- Linux

- Debian (et autres...)

- Tor relay + SOCKS directement pour son LAN